詳細介紹

西門子90千瓦軟啟動器

| 3RW4056-6BB44 SIRIUS 軟起動器 S6 162 A,,90 kW/400 V,,40 °C 200 - 460 V AC,230 V AC 螺釘端子 |

西門子開發(fā)出首艘電動汽車輪渡

· 渡船僅需10 分鐘即可完成充電過程

· 該渡船重量相較傳統(tǒng)渡船減半,大大節(jié)約能源使用

西門子攜手挪威造船廠Fjellstrand開發(fā)出了首艘電動汽車輪渡,。該船長 80 米,,可承載 120 輛汽車和 360 位乘客。從 2015 年起,,該輪渡將被用于跨挪威松恩峽灣的 Lavik 和 Oppedal 兩個城鎮(zhèn)之間的航線上,。

該渡船所采用的電池能在輪渡往返間隙進行充電,充電過程僅需10分鐘,。目前用于這條航線的汽車輪渡平均每年耗用近 100 萬升柴油,,排放 2,680 噸的二氧化碳,37 噸的氮氧化物,。為了參加由挪威交通部組織的招標,,Norled 公司特別打造了此款電動汽車輪渡。后,,Norled 公司贏得了從 2015 年至 2025 年此航線的經營許可權,。

該汽車輪渡的船體根據電力驅動系統(tǒng)的要求進行了特殊設計。作為雙體船身即把2個瘦長的船體橫向連在一起組成的船,,其在水中受到的阻力相較傳統(tǒng)輪渡更小,。此外,兩個船身均采用鋁材制造,,而非傳統(tǒng)的鋼材,。該渡船沒有裝備柴油發(fā)動機,而是采用電機來驅動兩個螺旋槳,。電機由一個重達10 噸的電池組供電,。比起傳統(tǒng)設計,新的設計使得該船的重量減半,。目前該航線使用的傳統(tǒng)汽車輪渡,,其發(fā)動機的功率高達 1,500千瓦,而新型渡船的電池功率僅需 800 千瓦,。在正常情況下,,如果渡船以時速10 海里的航速航行,400 千瓦的電池功率就能夠滿足發(fā)動機的需求,。

新汽車輪渡的突出特點是僅用10 分鐘就可完成電池充電過程,。然而,位于航線兩端的兩個小鎮(zhèn)的電網無法在短時間內提供足夠的電力,,輪渡公司為此在每個港口都安裝了電池組,,這些電池組可以在汽車輪渡返航期間通過當地電網慢慢充電。挪威政府目前已經有意將航行時間在 30 分鐘以內的渡船全部換成電動船,,這將把挪威大陸和沿海岸線的眾多島嶼通過數百條渡船連接起來,。

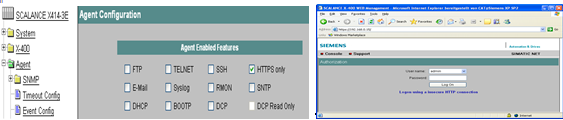

1 更改登錄用戶名和密碼

對于SCALANCE X來說,需要輸入用戶名和密碼才該設置。這些設備有出廠的默認密碼,。SCALANCE X產品的用戶名和默認密碼是admin,。知道用戶名和默認密碼,會嘗試用該密碼訪問您的工業(yè)以太網交換機從而惡意更改網絡設置,。要防止任何未經授權的更改,,可以修改設定設備的密碼。如圖1所示,,可以通過這個界面配置管理員和用戶的密碼,。

圖 1

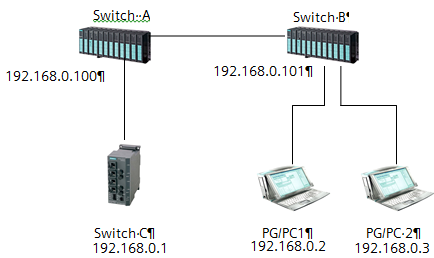

2 訪問協(xié)議控制

用戶登錄SCALANCE X有多種協(xié)議支持方式,例如FTP,TELNET,SSH和HTTP等協(xié)議,。如圖2所示,,可以禁止一些未被使用的協(xié)議來滿足工業(yè)安全要求。在SCALANCE X中可以通過Agent標簽下的選項禁止或者激活相應協(xié)議的訪問,。

圖 2

3 禁用SCALANCE X硬件的SELECT/SET按鈕

在SCALANCE X的硬件正面的SELECT/SET按鈕可以執(zhí)行“恢復工廠設置”,、“使能環(huán)網冗余管理者”等功能。在項目正式運行期間很少更改網絡架構,,因此可以考慮通過如圖 3

所示,,禁用該按鈕,避免誤操作而導致的工業(yè)網絡故障,。

圖 3

4 禁用未被使用的以太網接口

對于在項目中暫時未使用的以太網口可以通過如圖4所示界面,,禁用該口,這樣相當于從物理上禁用,,從而避免誤連接而導致的網絡系統(tǒng)故障,。

圖 4

5 HTTPS協(xié)議

HTTPS安全基礎是SSL協(xié)議,提供了身份驗證與加密通訊方法,,現在它被廣泛用于互聯網上安全敏感的通訊 ,。SSL極難竊聽,對中間人攻擊提供一定的合理保護,。認證用戶和服務器,,確保數據發(fā)送到正確的客戶機和服務器;加密數據以防止數據中途被竊??;維護數據的完整性,確保數據在傳輸過程中不被改變,。如圖5所示為SCALANCE X啟用HTTPS協(xié)議,,在登錄系統(tǒng)時如圖6所示,必須要使/,,這樣就可以通過安全通道訪問交換機。

西門子90千瓦軟啟動器

西門子90千瓦軟啟動器

圖 5 圖 6

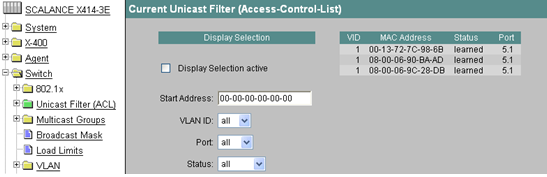

6 使用ACL協(xié)議

ACL全稱Access Control List(訪問控制列表)。訪問控制列表是交換機,、路由器及防火墻中的常用技術,,用來根據事先設定的訪問控制規(guī)則,過濾某些特定MAC地址,、IP地址,、協(xié)議類型、服務類型的數據包,,合法的允許通過,,不合法的阻截并丟棄。SCALANCE X 300/400的訪問控制列表使用了特定的MAC地址過濾技術,,給網絡管理提供系統(tǒng)訪問的基本安全手段,。例如,ACL允許某一主機訪問您的系統(tǒng)資源,,而禁止另一主機訪問同樣的資源,。單播過濾技術使用在訪問控制列表中。如果訪問控制列表使能,,來自于“不知道”MAC地址的數據包就立刻被過濾掉,。所以要讓“知道”MAC地址的數據包通過,就必須建立一個單播入口規(guī)則,。

圖 7

網絡組態(tài)由2臺交換機SCALANCE X414-3E,,分別稱為Switch A和Switch B(如圖7所示)。通過各自的Port 5.1相連,。Switch C為SCALANCE X204-2與Switch A的Port 9.4相連,。PG/PC1、PG/PC2分別與Switch B的10.4,、11.4相連,。其中PG/PC1的MAC地址為08-00-06-90-BA-AD;PG/PC2的MAC地址為00-13-72-7C-98-6B,。相應的IP地址參考ACL組態(tài)圖,。Switch B不做組態(tài),通過Switch A組態(tài)設置ACL,,查看PG/PC1和PG/PC2對Switch C (資源) 的訪問,。

交換機A的組態(tài):

通過IE瀏覽器打開Switch A的Web頁面,輸入用戶名和密碼,,均為“admin”,。在點擊目錄樹Switch?Unicast Filter(ACL),可以看見右側當前的單播過濾表,,其中可以看到通過5.1端口,,交換機學習到PG/PC1和PG/PC2的MAC地址(如圖8所示),。

圖 8

通過Ping指令,PG/PC1和PG/PC2可以Ping通Switch C,。

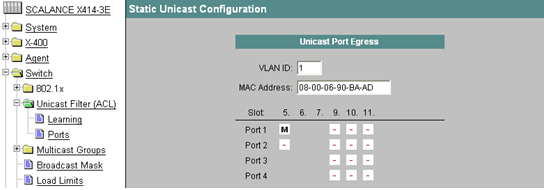

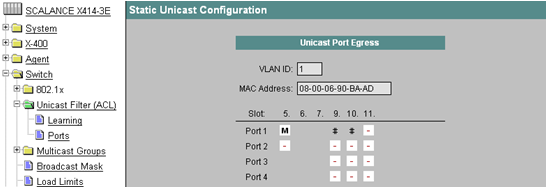

點擊下面New Entry按鈕,,復制拷貝PG/PC1的靜態(tài)MAC地址并設置Port5.1為M。M表示允許單播數據通過該端口(如圖9所示),。點擊Set Values按鈕結束,。

圖 9

設置完畢后,再次點擊進入,,可見端口9.1和10.1的端口屬性為#(如圖10所示),。表明該端口無效,因為這兩個端口被設置了VLAN,,而不在VLAN1上,。

圖 10

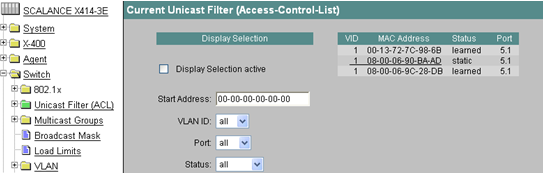

再次點擊目錄樹Switch?Unicast Filter(ACL),右側當前的單播過濾表中PG/PC1的MAC地址已被設置為靜態(tài)(static)(如圖11所示),。

圖 11

點擊目錄樹Switch?Unicast Filter(ACL) ?Ports,,使能端口5.1,然后點擊Set Values按鈕結束設置(如圖12所示),。

圖 12

這時點擊目錄樹Switch?Unicast Filter(ACL),,只有PG/PC1在5.1端口上(如圖13所示)。

圖 13

通過對Switch A的訪問控制列表設置,,只有PG/PC1可以訪問Switch C,。這樣從網絡管理和安全角度,來自于非PG/PC1的MAC的單播幀都將被丟棄,。

7 IEEE802.1X基于用戶的認證

所謂認證(Authentication),是指驗證某個實體所聲明的身份的真實性,。認證服務器在通常情況下為RADIUS(Remote Authentication Dial In User Service)服務器,用戶帳戶信息存儲在該服務器中,。802.1X允許對用戶而非機器進行身份驗證,,同時可以確保用戶連接至合法、經過授權而非竊取個人數據的冒牌網絡,。識別用戶(而非機器)的身份可以讓網絡架構更有效率,。認證端(SCALANCE X)通常為支持IEEE 802.1X協(xié)議的網絡設備,對客戶端進行認證并起到中繼的作用,。連接在端口上的用戶設備如果能通過驗證,,就可以訪問LAN內的資源;如果不能通過驗證,,端口接入將被阻止,,相當于物理上斷開連接。

802.1X為認證會話過程定義了三個組件:

申請者(Supplicant)是尋求訪問網絡資源的用戶機器,。

網絡訪問由認證者(Authenticator)控制,,它扮演著傳統(tǒng)撥號網絡中訪問服務器的角色,。認證者只負責鏈路層的認證交換過程,并不維護任何用戶信息,。

任何認證請求均會被轉送至認證服務器(RADIUS)進行實際的處理,。

整個認證交換過程在邏輯上是通過申請者與認證服務器來完成的,認證者只是扮演中介的角色(如圖14所示),。

192.168.1.22 192.168.1.14 192.168.1.119

申請者 認證者(SCALANCE X300/400) 認證服務器

圖 14

7.1 在認證者(SCALANCE X300/400)側的設置:

如圖15所示,輸入RADIUS Server的IP地址 192.168.1.119,認證的端口號 1812,,密碼 admin,。

圖 15

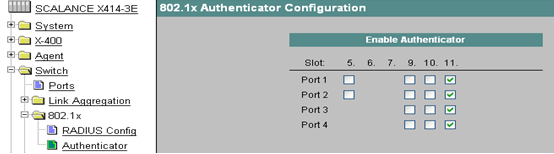

如圖16所示,應用802.1X進行認證的交換機端口,。

圖 16

化工儀器網

化工儀器網

化工儀器網

化工儀器網